Hva er et cyberangrep? En guide for norske bedrifter (2026)

Et cyberangrep er et digitalt angrep der en trusselaktør forsøker å få uautorisert tilgang til systemer, data eller tjenester. Målet er ofte økonomisk gevinst, sabotasje eller datatyveri.

Cyberangrep er i 2026 en av de mest kritiske risikoene for norske virksomheter. Angrepene er mer målrettede, mer automatiserte og mer profesjonelle enn tidligere. For å forstå hvordan du beskytter deg mot cyberangrep, må du først forstå hva det faktisk er og hvordan trusselbildet har utviklet seg.

Definisjon og kjernebegreper

Et cyberangrep er et forsøk på å kompromittere datasystemer, nettverk eller digitale tjenester. Angrepet kan være målrettet mot én bestemt virksomhet eller være del av en bred, automatisert kampanje som rammer tusenvis av bedrifter samtidig.

Målrettede angrep kontra automatiserte trusler

Målrettede angrep utføres ofte av profesjonelle aktører som har valgt ut en spesifikk virksomhet. De bruker tid på å kartlegge ansatte, systemer og leverandører. Målet er gjerne økonomisk utpressing eller tilgang til sensitiv informasjon.

Automatiserte trusler er masseangrep som skanner internett etter sårbare systemer. De krever lite innsats fra angriperen og rammer ofte små og mellomstore bedrifter som ikke har grunnleggende sikkerhet på plass.

Forskjellen på hacking, phishing og malware

Hacking: Uautorisert tilgang til systemer eller data gjennom tekniske sårbarheter.

Phishing: Manipulerende e‑poster eller meldinger som lurer ansatte til å gi fra seg informasjon eller utføre handlinger.

Malware: Skadelig programvare som kan kryptere, stjele eller ødelegge data.

Trusselbildet i Norge 2026: Hva har endret seg?

Nasjonal sikkerhetsmyndighet (NSM) beskriver et digitalt trusselbilde som er mer komplekst enn noen gang. Angrepene er ikke lenger begrenset til tekniske svakheter. De utnytter mennesker, prosesser og hele verdikjeder, og med god hjelp fra AI. I følge NSMs siste rapport hadde over halvparten av cyberangrep i Norge i 2025 sammenheng med menneskelige feil, ransomware var den mest kostbare angrepsformen, og angrep via leverandørkjeder økte betydelig sammenlignet med tidligere år.

AI-drevne angrep

Et AI-drevet cyberangrep utnytter AI/ML-algoritmer til å utføre ondsinnede aktiviteter. AI brukes til å automatisere og forbedre egenskapene til tradisjonelle cyberangrep, noe som gjør dem mer sofistikerte, målrettede og utfordrende å oppdage.

Maskinlæring hjelper angriperne med å:

generere svindelmeldinger som er språklig perfekte

utføre cyberangrep i større skala

analysere passordmønstre og knekke dem raskere

automatisere scanning av sårbarheter

lage troverdige deepfake‑opptak av ledere

Dette gjør det vanskeligere for ansatte å skille ekte kommunikasjon fra falsk.

Supply chain-risiko

En supply chain attack eller leverandørkjede-angrep er et cyberangrep som kompromitterer en organisasjon ved å målrette mindre sikrede tredjepartsleverandører, leverandører eller programvareavhengigheter i stedet for å angripe målet direkte. Digitaliseringsdirektoratet har de siste årene advart om økende risiko i leverandørkjeder. Selv om din egen infrastruktur er sikker, kan en svakhet hos en underleverandør gi angripere tilgang til dine systemer.

Typiske eksempler:

Angrep via programvare du bruker

Hackere utnytter tredjepartsverktøy og åpne komponenter som mange bedrifter bygger systemene sine på. Hvis én av disse blir kompromittert, kan det påvirke deg direkte.Kapring av programvareoppdateringer

Angripere tar over kontoer hos leverandører og legger inn skadelig kode i ellers legitime oppdateringer.“Skrivefeil-feller” (typosquatting)

Falske programmer med navn som ligner på kjente løsninger lurer ansatte til å laste ned feil program.Angrep via leverandører

IT-partnere eller tjenesteleverandører kan bli hacket, og deres tilgang brukes til å nå din bedrift.Usikre skytjenester (mangelfull tilgangskontroll)

Feil oppsett eller for brede tilganger i skytjenester kan gjøre at uvedkommende får tilgang til data og systemer.Manipulert utstyr

Maskinvare eller systemkomponenter kan være tuklet med før levering, og gi skjult tilgang til angripere.

5 vanlige typer cyberangrep du må kjenne til

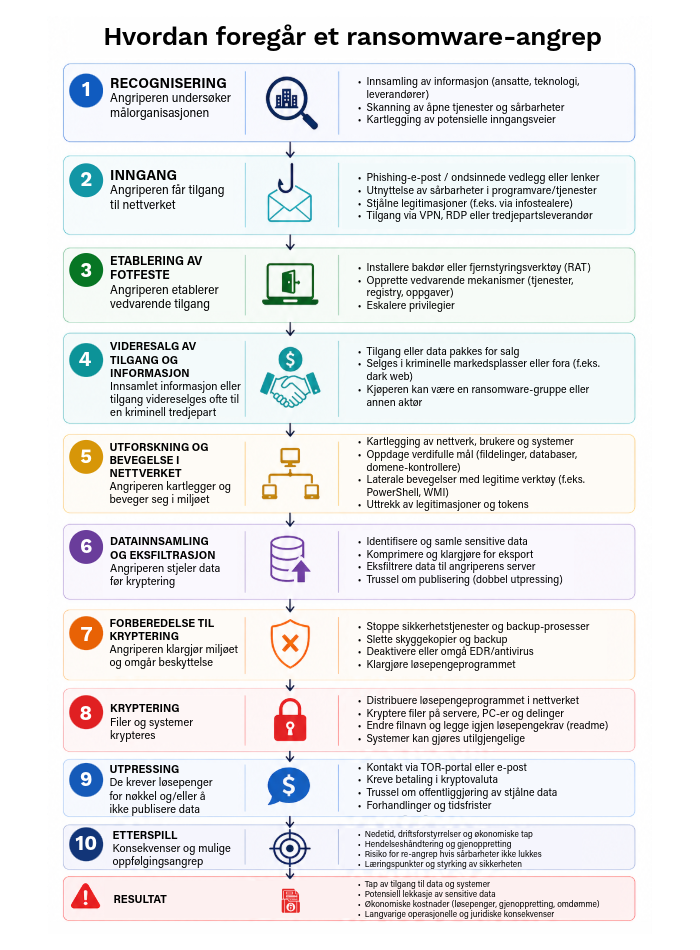

Løsepengevirus (Ransomware)

Ransomware er den mest kostbare og mest utbredte angrepsformen mot norske virksomheter. Angripere krypterer data og krever betaling for å gi tilgang tilbake. I nyere varianter stjeles også data før kryptering, slik at angriperne kan presse virksomheten ytterligere ved å true med publisering. For SMB‑markedet er konsekvensene ofte betydelige, med langvarig nedetid, tap av kundetillit og omfattende gjenopprettingsarbeid.

Sosial manipulering

Sosial manipulering er en angrepsmetode som utnytter menneskelig atferd fremfor tekniske svakheter. Angripere bruker troverdige e‑poster, telefonhenvendelser eller meldinger for å få ansatte til å utføre handlinger som åpner døren til interne systemer. Dette kan være å dele passord, godkjenne betalinger eller installere skadelig programvare. Fordi angrepet spiller på tillit og tidspress, er det vanskelig å oppdage uten gode rutiner og regelmessig opplæring.

DDoS‑angrep

Et distribuert tjenestenektangrep (DDoS) overbelaster en nettside eller tjeneste med så mye trafikk at den blir utilgjengelig. Angrepet brukes ofte som sabotasje eller som avledning mens andre, mer alvorlige angrep pågår. For virksomheter som er avhengige av netthandel, kundeservice eller digitale tjenester, kan selv kortvarig nedetid gi betydelige økonomiske tap.

Deepfakes i direktørsvindel

Deepfake‑teknologi gjør det mulig å manipulere lyd og video slik at det fremstår som om en leder gir instruksjoner som i realiteten kommer fra en angriper. Dette brukes i direktørsvindel for å få ansatte til å overføre penger eller dele sensitiv informasjon. Teknologien gjør tradisjonelle kontrollrutiner mindre effektive, og virksomheter må derfor innføre strengere verifikasjonsprosesser for godkjenning av betalinger og sensitive forespørsler.

Innsidertrusler

Innsidertrusler oppstår når ansatte, tidligere ansatte eller eksterne konsulenter med legitim tilgang misbruker denne til å skade virksomheten. Trusselen kan være tilsiktet, som datatyveri eller sabotasje, eller utilsiktet, som når en ansatt uforvarende deler sensitiv informasjon eller bruker usikre systemer.

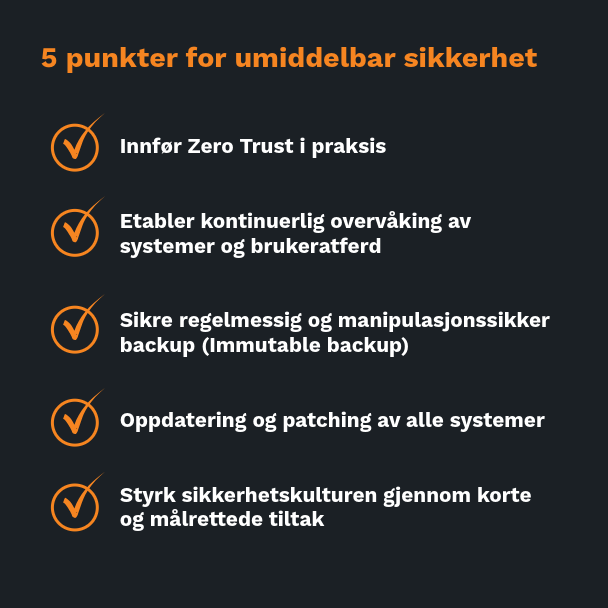

Slik beskytter du din bedrift (Praktisk sjekkliste)

Små bedrifter har ofte begrensede ressurser, men noen tiltak gir rask og målbar effekt. Nedenfor finner du fem konkrete handlinger som kan styrke sikkerheten uten store investeringer.

1. Innfør Zero Trust i praksis

Zero Trust handler om å redusere risiko ved å ikke anta at noen enhet eller bruker er trygg før den er verifisert. For din bedrift betyr dette å:

aktivere multifaktorautentisering på alle tjenester

begrense tilganger til det ansatte faktisk trenger

sikre at eksterne leverandører ikke har bredere tilgang enn nødvendig

kontinuerlig overvåking av enheter

Dette gir en umiddelbar reduksjon i risikoen for misbruk av legitime kontoer.

2. Etabler kontinuerlig overvåking av systemer og brukeratferd

Kontinuerlig overvåking gjør det mulig å oppdage unormal aktivitet tidlig. For små bedrifter kan dette være:

automatiserte varsler ved mistenkelige innlogginger

overvåking av endringer i kritiske filer

bruk av en enkel SOC‑tjeneste fra en ekstern leverandør

Tidlig varsling er ofte forskjellen mellom en mindre hendelse og et fullskala cyberangrep. Les mer om hvordan Garnes Data jobber med IT-sikkerhet for SMB.

3. Sikre regelmessig og manipulasjonssikker backup (Immutable backup)

Immutable backup betyr at sikkerhetskopier ikke kan endres eller slettes, selv av administratorer. Dette er et av de mest effektive tiltakene mot ransomware, og innebærer:

daglige sikkerhetskopier av kritiske systemer

lagring i en løsning som støtter uforanderlige kopier

jevnlig test av gjenoppretting

Dette sikrer at virksomheten kan komme raskt tilbake i drift etter et angrep. Les mer om backup.

4. Oppdatering og patching av alle systemer

Mange angrep utnytter kjente sårbarheter som allerede har tilgjengelige sikkerhetsoppdateringer. En enkel rutine for patching kan eliminere store deler av risikoen.

Tiltak som gir rask effekt:

automatisk oppdatering av operativsystemer

faste intervaller for oppdatering av programvare

oversikt over hvilke systemer som ikke lenger støttes

Dette er et av de mest kostnadseffektive tiltakene for små virksomheter.

5. Styrk sikkerhetskulturen gjennom korte og målrettede tiltak

Menneskelige feil står for en stor andel av sikkerhetshendelser. Små bedrifter kan raskt forbedre situasjonen ved å:

gi ansatte korte opplæringsøkter om phishing

etablere en enkel rutine for å rapportere mistenkelige e‑poster

sikre at alle ansatte bruker sterke og unike passord

Selv små justeringer i adferd kan redusere risikoen betydelig.

Er din infrastruktur klar for 2026?

Ta vår 2-minutters sikkerhetstest, og få en rask oversikt over hvor godt bedriften din står rustet.

Hva gjør du hvis angrepet er et faktum?

Selv med gode tiltak kan et angrep skje. Det viktigste er å handle raskt og strukturert.

Beredskapsplan: Hvem ringer du først?

En god beredskapsplan bør inneholde:

kontaktinformasjon til IT‑leverandør

interne roller og ansvar

rutiner for varsling til Datatilsynet ved personvernbrudd gjennom Altinn

prosedyre for isolering av systemer

Bedrifter som har tjenesteavtale med Garnes Data får rask respons og tilgang til eksperter som kan begrense skaden på (+47) 21 42 10 10.

Digital rettsmedisin

Etter et angrep er det avgjørende å forstå hva som faktisk har skjedd, både teknisk og operasjonelt. Digital rettsmedisin handler om systematisk innsamling, analyse og bevaring av digitale spor for å rekonstruere hendelsesforløpet. Dette arbeidet må gjøres på en måte som sikrer at bevisene kan brukes i juridisk sammenheng dersom det blir aktuelt.

Digital rettsmedisin hjelper med å:

identifisere inngangsvektorer, for eksempel sårbarheter, phishing-angrep eller kompromitterte brukerkontoer

kartlegge angriperens bevegelser i systemet (såkalt lateral bevegelse)

avdekke om data er stjålet, manipulert eller slettet

analysere skadevare og forstå hvordan den opererer

dokumentere hendelsen grundig for myndigheter, forsikringssaker og intern rapportering

vurdere omfanget av angrepet og hvilke systemer som er berørt

sikre bevis på en måte som opprettholder integritet og sporbarhet

bidra til læring slik at sikkerhetstiltak kan forbedres og lignende angrep forhindres i fremtiden

En grundig rettsmedisinsk analyse gir ikke bare svar på hva som har skjedd, men også innsikt i hvordan virksomheten kan styrke sin sikkerhet og beredskap fremover.

Ta kontakt med oss

Book en uforpliktende kaffeprat om din bedrifts IT-forsvar. Se våre tjenesteavtaler, kom i kontakt med en av våre dyktige IT-rådgivere på hjelp@garnesdata.no eller fyll ut skjema under:

Ofte stilte spørsmål (FAQ)

Hvor mye koster et typisk cyberangrep?

Kostnaden varierer, men for norske SMBer ligger totalbeløpet ofte mellom flere hundre tusen og flere millioner kroner. Kostnadene inkluderer nedetid, gjenoppretting, tapt omdømme og eventuelle bøter.

Er antivirus nok i 2026?

Nei. Antivirus er kun ett av mange lag i et moderne sikkerhetsoppsett. I 2026 kreves det en kombinasjon av Zero Trust, overvåking, tilgangsstyring og opplæring av ansatte.

Hvilke lover påvirker min bedrift?

Norske virksomheter må forholde seg til:

NIS2‑direktivet

personvernforordningen (GDPR)

sikkerhetsloven for virksomheter i kritisk infrastruktur

Datatilsynet og NSM gir løpende veiledning om krav og forventninger.